- ¿Qué está pasando en el foro? |

- Especificaciones ·

- Precios ·

- Accesorios ·

- Fechas ·

- Tarifas

- Una web de

Para dar las gracias debes entrar o registrarte en el foro

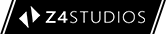

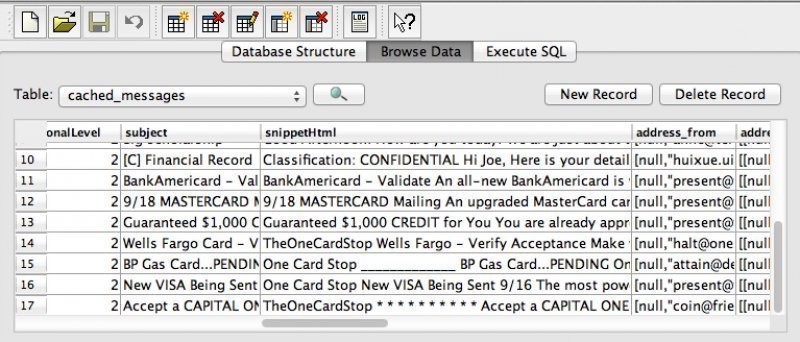

Con razón dije, hará algún tiempo, que no estaba totalmente seguro de que iOS fuera inmune a los ataques maliciosos. Creo que fuiste tú, Pivek, el que dijiste que era imposible infectarse con un iOS virgen, sin tener el jailbreak aplicado. Pues ya ves que no, el tiempo me ha dado la razón, porque basta con instalar una app infectada (incluso sin jailbreak es posible hacerlo, todos conocemos los "métodos chinos") para que la app escape de su propio sandbox e infecte al resto (que es donde se supone que la barrera de seguridad de iOS debería actuar).

Ahora bien, atentos a este párrafo de la noticia:

El malware afecta a iOs 7 y 8, esté bajo jailbreak o no. De momento, la única protección es no instalar aplicaciones dudosas o de desarrolladores sospechosos.

Este «Ataque de Masque» supone una amenaza peor que el «WireLurker». Como regla general, se recomienda a los usuarios de iOS evitar instalar aplicaciones fuera del App Store.

djinn escribió: [...] Creo que fuiste tú, Pivek, el que dijiste que era imposible infectarse con un iOS virgen, sin tener el jailbreak aplicado. Pues ya ves que no, el tiempo me ha dado la razón, porque basta con instalar una app infectada (incluso sin jailbreak es posible hacerlo, todos conocemos los "métodos chinos") para que la app escape de su propio sandbox e infecte al resto (que es donde se supone que la barrera de seguridad de iOS debería actuar).[...]